Segurança para Asterisk

Segurança projetada especificamente para telefonia

SECAST

»

TECNOLOGIA

Construído para segurança de telefonia

Detecta ataques exclusivos da telefonia VoIP

Integra-se profundamente com Asterisk para monitorar a atividade do usuário em tempo real

Aproveita banco de dados maciço de endereços IP específicos do VoIP e números de telefone relacionados a fraudes

Oferece a capacidade de criar respostas exclusivas para cada ataque usando o sistema de manipulador de eventos da SecAst

Criado em C++ para baixo consumo de recursos, detecção rápida de ataques e resposta rápida

Principais Módulos

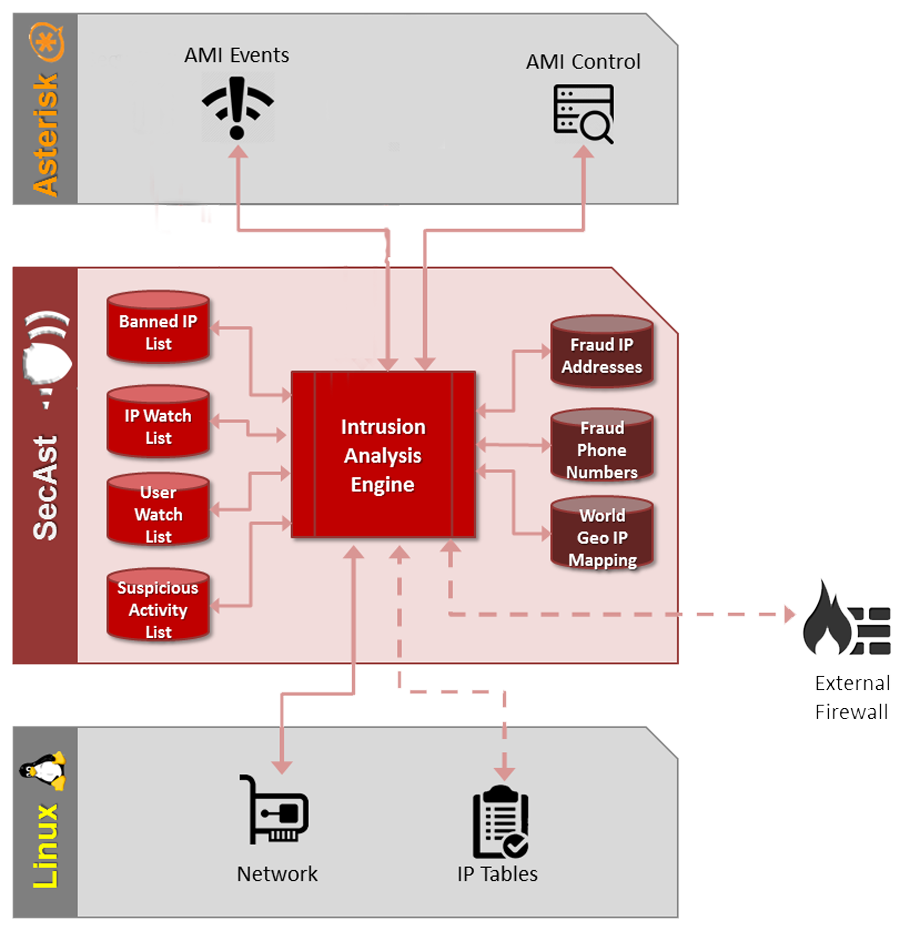

O Mecanismo de Análise de Intrusões está no coração do SecAstmonitorando entradas da Asterisko sistema operacional, o histórico comportamental e bancos de dados de segurança proprietários. As atividades de usuários e dispositivos estão constantemente sendo perfiladas à procura de comportamento suspeito e SecAst mantém pontuações de risco para cada conexão existente e conexão tentada. Com base nos limites definidos pelo administrador, SecAst bloqueará ou restringirá as atividades de qualquer usuário ou dispositivo para garantir que a fraude seja mitigada e a invasão seja evitada.

SecAst monitora conexões de rede, tentativas de conexões de rede, tráfego de rede, perfis de dispositivos e muito mais. Essas entradas são derivadas dos sensores de rede proprietários da SecAstque alimentam continuamente os dados para SecAst. O Mecanismo de Análise de Intrusões usa essas entradas para evitar uma conexão, sinalizar uma conexão para um monitoramento adicional ou até mesmo detectar padrões de tráfego incomuns.

SecAst integra-se profundamente ao Asterisk para monitorar as operações do dialplan e, mais especificamente, o comportamento das conexões individuais. Dados como freqüência de configuração de chamada, taxas de discagem, etc. todos servem como entradas para o Mecanismo de Análise de Intrusões.

Uma prática comum ao endurecimento do ambiente de computação é manter os atacantes fora da rede interna. SecAst oferece uma API para se comunicar com praticamente qualquer firewall externo para bloquear, desbloquear e monitorar endereços IP indesejáveis na borda da rede. SecAst inclui manipuladores de amostras para firewalls da Cisco, Mikrotik, pfSense e muito mais.