Seguridad para Asterisk

Seguridad diseñada específicamente para telefonía

SECAST

»

TECNOLOGIA

Construido para la seguridad de telefonía

Detecta ataques exclusivos de la telefonía VoIP

Se integra profundamente con Asterisk para supervisar la actividad de los usuarios en tiempo real

Aprovecha la base de datos masiva de direcciones IP de hackers específicos de VoIP y números de teléfono relacionados con el fraude

Ofrece la capacidad de crear respuestas únicas para cada ataque mediante el sistema de controlador de eventos de SecAst

Creado en C++ para un bajo consumo de recursos, detección rápida de ataques y respuesta rápida

Módulos Principales

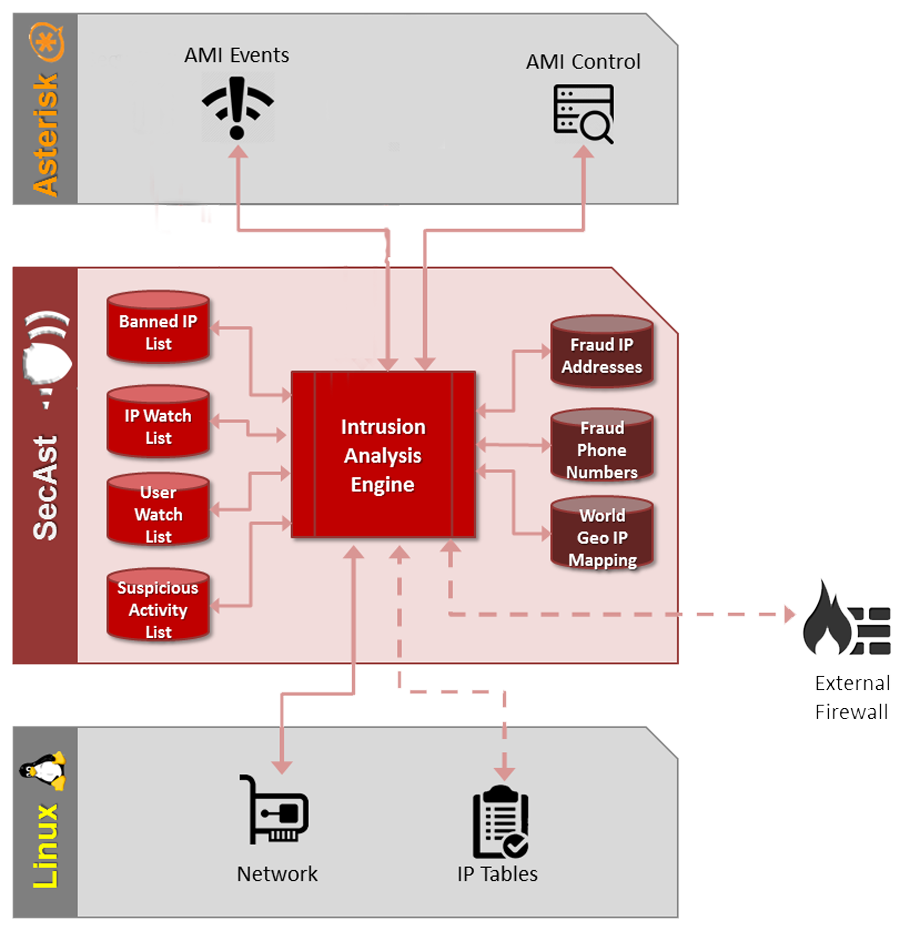

El motor de análisis de intrusiones está en el corazón de SecAst, supervisando las entradas de Asteriskel sistema operativo, el historial de comportamiento y las bases de datos de seguridad propietarias. Las actividades de usuario sy dispositivo sestán constantemente perfiladas en busca de comportamientos sospechosos y SecAst mantiene puntuaciones de riesgo para cada conexión existente e intento de conexión. En función de los umbrales definidos por el administrador, SecAst bloqueará o restringirá las actividades de cualquier usuario o dispositivo para garantizar que se mitiga el fraude y se evita la piratería.

SecAst supervisa las conexiones de red, los intentos de conexiones de red, el tráfico de red, los perfiles de dispositivo y mucho más. Estas entradas se derivan de los sensores de red propietarios de SecAst que alimentan continuamente los datos a SecAst. El motor de análisis de intrusiones utiliza estas entradas para evitar una conexión, marcar una conexión para una supervisión adicional o incluso detectar patrones de tráfico inusuales.

SecAst se integra profundamente con Asterisk para supervisar las operaciones del plan de marcado y, más específicamente, el comportamiento de las conexiones individuales. Los datos tales como la frecuencia de configuración de llamadas, las velocidades de marcado, etc. sirven como entradas al motor de análisis de intrusiones.

Una práctica recomendada común al endurecimiento del entorno informático es mantener a los atacantes fuera de la red interna. SecAst ofrece una API para comunicarse con prácticamente cualquier firewall externo para bloquear, desbloquear y supervisar direcciones IP no deseadas en el borde de la red. SecAst incluye controladores de muestra para firewalls de Cisco, Mikrotik, pfSense y más.