Segurança para Asterisk

Avoid fraudulent toll charges and PBX outages

»

benefits

Mitigar custos de fraude

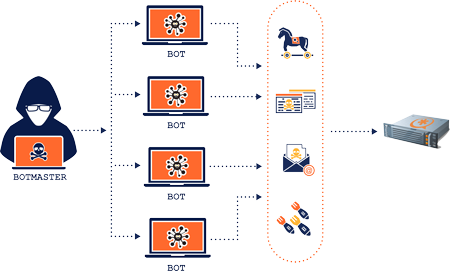

A SECast pode reduzir as taxas das transportadoras decorrentes do uso fraudulento de rotas e serviços premium ilícitos e garantir que as transportadoras não suspendam o tráfego real devido a limites de crédito excedidos. Os hackers rapidamente acumulam cobranças conectando-se a rotas e serviços premium (a partir de seu PBX) que direcionam dinheiro direta ou indiretamente para si mesmos. A SECast pode parar essa fraude em seus trilhos e se pagar em um único ataque interrompido.

Evitar paralisações de PBX

O SECast pode evitar interrupções de telefonia devido a ataques de Negação de Serviço (DoS), ataques de IP em movimento (em constante mudança) e outros ataques que consomem recursos que podem sobrecarregar o PBX e interferir na qualidade da chamada, na ponte de chamadas e no registro do dispositivo. Bloqueando atacantes na borda da rede, o PBX pode continuar com operações normais mesmo no meio de um ataque.

Evite divulgações embaraçosas

A legislação, as políticas corporativas e os SLA’s (Customer Service Level Agreements, contratos de nível de atendimento ao cliente) podem exigir a divulgação de qualquer violação do sistema. Como os PBX’s podem conter informações confidenciais e podem ser o vetor de outras fraudes, eles também podem estar sujeitos a regras de divulgação. O SECast pode evitar divulgações embaraçosas, impedindo a entrada de invasores no PBX e o uso não autorizado de recursos de PBX.

Reduzir o tempo de administração do PBX

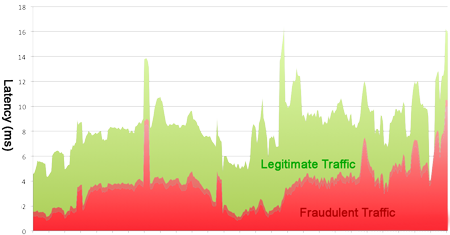

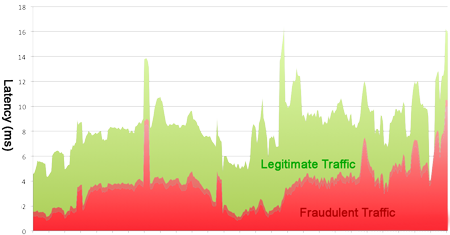

Bloquear hackers em uma base de ataque por ataque tornou-se um exercício do tipo whack-a-mole, consumindo cada vez mais tempo de administrador à medida que o hacking voIP aumenta. Um grande número de regras de firewall também retarda o tráfego de rede e cria latência (impactando a qualidade da voz). O SECast usa heurísticas / regras comportamentais, cercamento geográfico e técnicas avançadas de detecção para automatizar a detecção e a proteção sem a necessidade de intervenção manual.

Aumentar a capacidade e a qualidade das chamadas

Ataques VoIP podem causar picos significativos no tráfego, que por sua vez degradam a qualidade da voz para usuários legítimos. Ao reduzir ou eliminar a frequência e a magnitude dos ataques VoIP, os administradores podem aumentar o número de usuários por servidor e melhorar a qualidade de voz para usuários legítimos.