Sécurité pour Asterisk

Sécurité conçue spécifiquement pour la téléphonie

SECAST

»

TECHNIQUE

Conçu pour la sécurité de la téléphonie

Détecte les attaques uniques à la téléphonie VoIP

S’intègre profondément à Asterisk pour surveiller l’activité des utilisateurs en temps réel

Tire parti de la base de données massive des adresses IP spécifiques aux pirates de la VoIP et des numéros de téléphone liés à la fraude

Offre la possibilité de créer des réponses uniques à chaque attaque à l’aide du système Event Handler de SecAst

Créé en C POUR une faible consommation de ressources, une détection rapide des attaques et une réponse rapide

Modules Majeurs

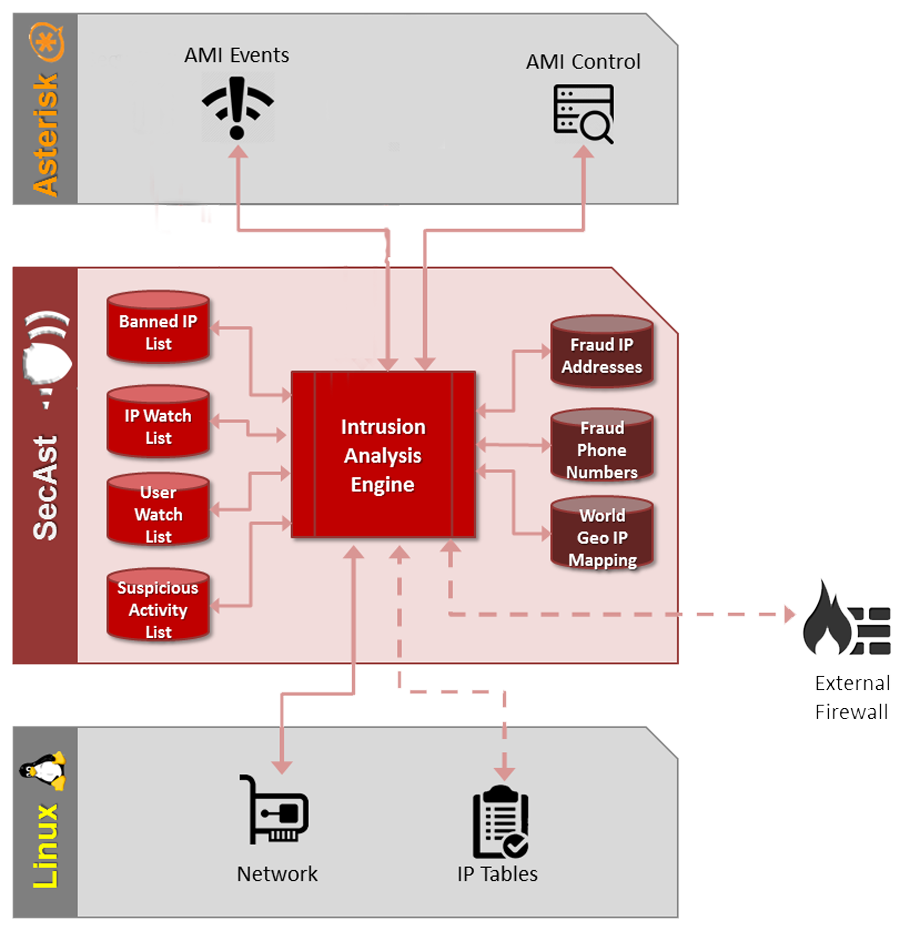

Le moteur d’analyse d’intrusion est au cœur de SecAst, la surveillance des entrées Asterisk, le système d’exploitation, l’historique comportemental, et les bases de données de Données de Sécuritépropriétaires. Les activités des utilisateurs et des appareils sont constamment profilées à la recherche d’un comportement suspect et SecAst maintient des scores de risque pour chaque connexion existante et tentative de connexion. Sur la base des seuils définis par l’administrateur, SecAst bloquera ou limitera les activités de tout utilisateur ou appareil pour s’assurer que la fraude est atténuée et que le piratage est évité.

SecAst surveille les connexions réseau, les tentatives de connexions réseau, le trafic réseau, les profils d’appareils et plus encore. Ces entrées sont dérivées des capteurs réseau propriétaires de SecAstqui alimentent continuellement les données vers SecAst. Le moteur d’analyse des intrusions utilise ces entrées pour empêcher une connexion, signaler une connexion pour une surveillance plus poussée, ou même détecter des schémas de trafic inhabituels.

SecAst s’intègre profondément avec Asterisk pour surveiller les opérations du plan cadran, et plus particulièrement le comportement des connexions individuelles. Les données telles que la fréquence d’installation des appels, les taux de composition, etc. servent toutes d’entrées au moteur d’analyse des intrusions.

Une meilleure pratique commune au durcissement de l’environnement de calcul est de garder les attaquants hors du réseau interne. SecAst offre une API pour communiquer avec pratiquement n’importe quel pare-feu externe pour bloquer, débloquer et surveiller les adresses IP indésirables au bord du réseau. SecAst comprend des maîtres-chiens pour les pare-feu de Cisco, Mikrotik, pfSense, et plus encore.