Bases de Datos de Seguridad

Información fácil de usar sobre piratería y fraude específicamente para la telefonía

SECDATA

»

TECNOLOGIA

Construido para el fraude de telefonía y la prevención de la piratería

Identifica el fraude y la piratería exclusiva de la telefonía VoIP

Datos de IP de hackers en tiempo real y número de teléfono de fraude para evitar ataques de día cero

La captura de datos en todo el mundo identifica esquemas de fraude entre continentes

La interfaz REST simple proporciona una evaluación instantánea del riesgo

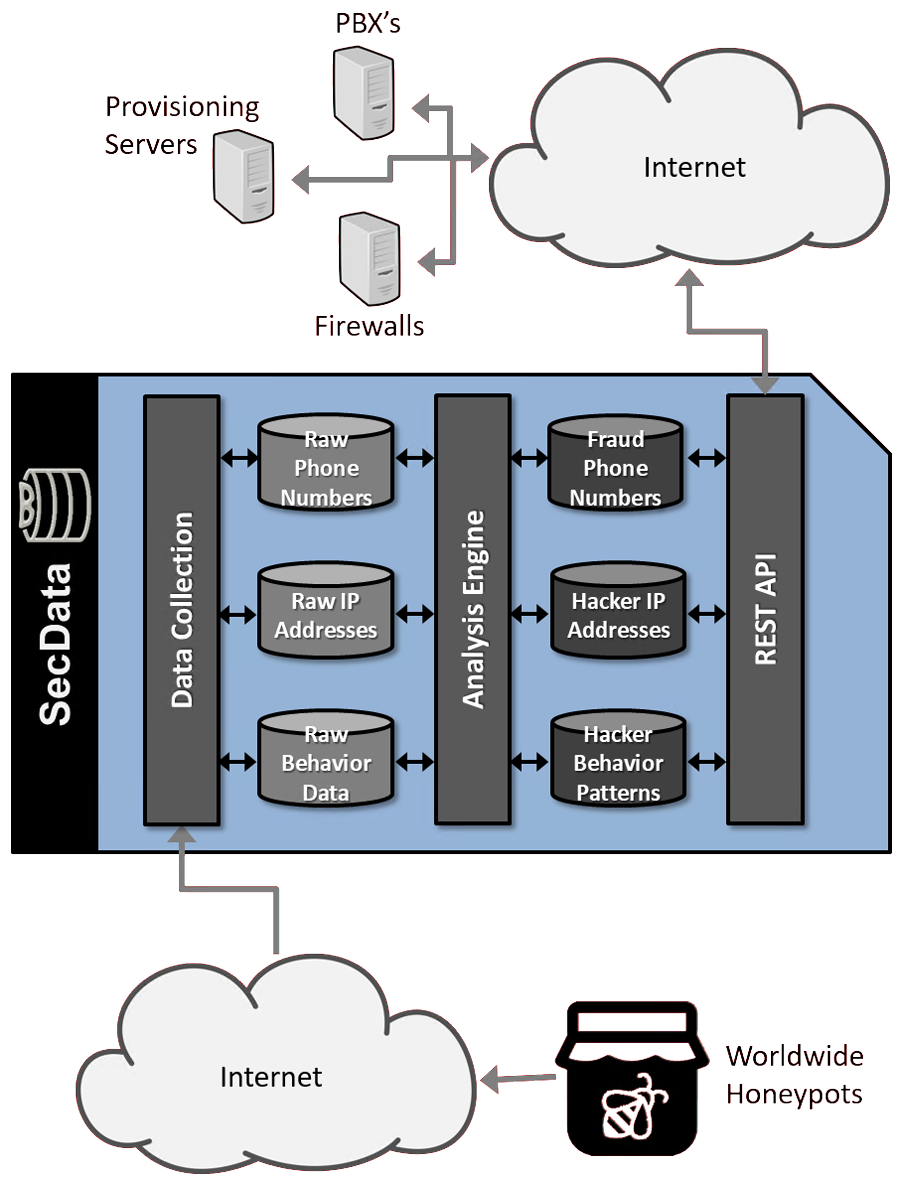

Módulos Principales

Los Honeypots Mundiales son 15 PBX expuestos (y servicios relacionados) en todo el mundo. Estos honeypots están diseñados para atraer y monitorear las actividades de hackers y estafadores, capturando datos de comportamiento, registrando sus direcciones IP y observando cualquier número marcado. Los datos sin procesar se envían continuamente al módulo Recopilación de datos.

El módulo Recopilación de datos acepta datos de fraude, piratería e intrusión sin procesar de servidores de captura de datos externos. El módulo almacena toda la información en bases de datos locales para el análisis posterior.

Motor de análisis de datos busca la información sin procesar en busca de patrones y relaciones entre puntos de datos. Siempre que sea posible, vincula ataques relacionados y direcciones IP de origen relacionadas para facilitar la detección de nuevos ataques. Después de analizar toda la información en las bases de datos sin procesar, anexa nueva información a la base de datos de número de teléfono de fraude, base de datos de direcciones IP de hackers y base de datos de patrones de comportamiento de hackers. También envejece los datos existentes y actualiza las reglas para calcular las puntuaciones de riesgo.

La API de ReST acepta consultas de los servidores de los clientes y busca coincidencias relevantes en las Bases de Datos de Seguridad de datos de seguridad. Realiza una serie de cálculos para crear insumos cuantitativos para determinar el riesgo y, a continuación, calcula una puntuación de riesgo de 0 (bajo riesgo de fraude/hackeo) a 100 (alto riesgo de fraude/hackeo). Por último, el módulo da formato a una respuesta en la estructura solicitada y envía el resultado a los clientes.