Données de Sécurité

Facile à utiliser des informations de piratage et de fraude spécifiquement pour la téléphonie

SECDATA

»

TECHNIQUE

Conçu pour la fraude de téléphonie et la prévention du piratage

Identifie la fraude et le piratage uniques à la téléphonie VoIP

Données de numéros IP et de téléphone frauduleux en temps réel pour prévenir les attaques à un jour zéro

La capture de données dans le monde identifie les stratagèmes de fraude interse continentaux

L’interface REST simple fournit une évaluation instantanée des risques

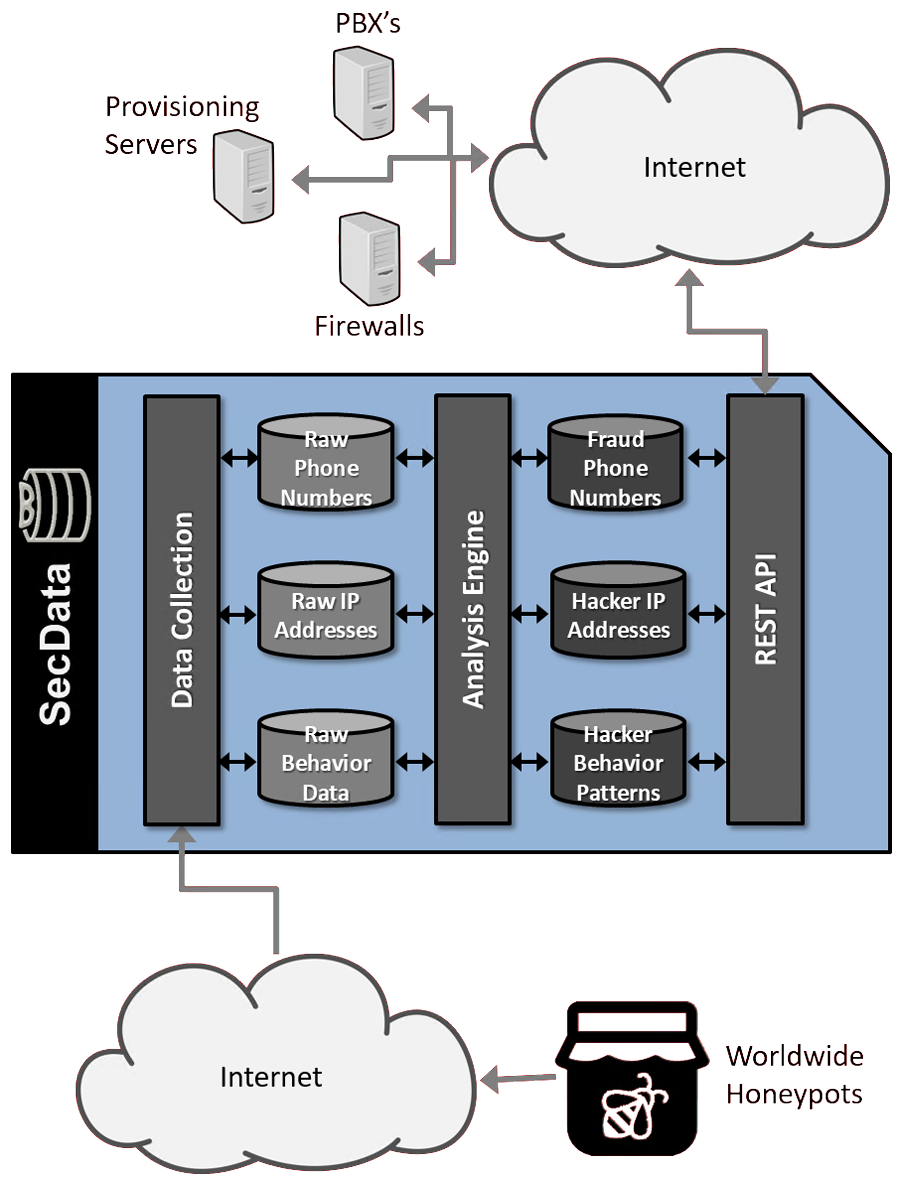

Modules Majeurs

Les Honeypots worldwide sont 15 exposés PBX (et services connexes) à travers le monde. Ces pots de miel sont conçus pour attirer et surveiller les activités des pirates et des fraudeurs, capturer des données comportementales, enregistrer leurs adresses IP et noter les numéros composés. Les données brutes sont continuellement envoyées au module de collecte de données.

Le module Data Collection accepte les données brutes de fraude, de piratage et de comportement d’intrusion à partir de serveurs externes de capture de données. Le module stocke toutes les informations dans les bases de données locales pour analyse en aval.

Le moteur d’analyse de données recherche les informations brutes à la recherche de modèles et de relations entre les points de données. Dans la mesure du possible, il relie les attaques connexes et les adresses IP sources connexes pour faciliter la détection de nouvelles attaques. Après avoir analysé toutes les informations contenues dans les bases de données brutes, il joint de nouvelles informations à la base de données Fraud Phone Number, à la base de données d’adresses IP Hacker et à la base de données Hacker Behavior Patterns. Il vieillit également les données existantes et met à jour les règles relatives aux scores de risque informatiques.

L’API ReST accepte les requêtes des serveurs des clients et recherche les bases Données de Sécuritépour les correspondances pertinentes. Il effectue une série de calculs pour créer des intrants quantitatifs pour déterminer le risque, puis calcule un score de risque de 0 (faible risque de fraude/ piratage) à 100 (risque élevé de fraude/piratage). Enfin, le module formate une réponse dans la structure demandée, et envoie le résultat aux clients.